Varios cientos de miles de cuentas de plataformas de transmisión pirateadas están disponibles para la venta en mercados negros. ¿A quién pertenecen y cómo los hackers los hackean? Aquí hay algunas respuestas.

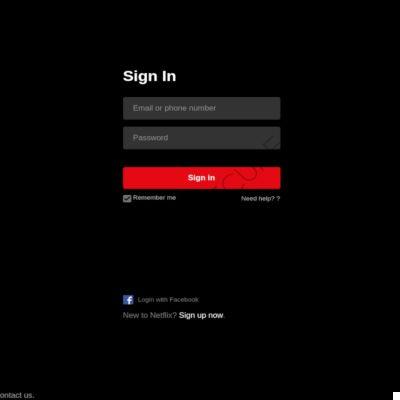

Captura de pantalla de la página de inicio de sesión de Netflix. © VadeSecure.

Víctimas de su éxito, los servicios de transmisión como Netflix, Amazon Prime Video, HBO Now, Spotify e incluso Deezer son ahora un objetivo principal para los piratas informáticos. Netflix, que tiene nada menos que 5 millones de suscriptores solo en Francia, es sin duda la plataforma más pirateada. Como resultado, cientos de miles de cuentas pirateadas se ofrecen para la venta gratuita en los mercados negros (mercados negros) a precios que varían entre solo 1,5 y 3 €. En un estudio destinado a concienciar y ayudar a los internautas a protegerse mejor, Sébastien Gest, “tech evangelist” de Vade Secure (especialista español en protección de correo electrónico), revela cómo los hackers consiguen hackear una cuenta de Netflix en tres pasos.

Paso 1: Campañas de phishing

Al igual que con muchos ataques informáticos, el phishing sigue siendo la herramienta elegida por los piratas informáticos. Atención, este método de intrusión tan antiguo como la web ha evolucionado mucho. Para engañar la vigilancia de los usuarios de Internet, los piratas informáticos ahora tratan sus campañas de phishing con correos electrónicos falsos más reales que la vida: “Netflix es una de las marcas más suplantadas del mundo en el contexto de los ataques de phishing. Estos correos electrónicos falsos, que usurpan una marca y su carta gráfica, tienen un solo propósito: invitar al destinatario a realizar una acción, es decir, hacer clic en un enlace que libera malware, pagar una suma en línea, etc.”, explica Sébastien Gest.

Número de nuevas páginas de phishing semanales que falsifican la marca Netflix. © VadeSecure.

Como muestra el gráfico anterior, la marca Netflix es objeto de una cantidad impresionante de campañas de phishing. Según Vade Secure, ¡se pueden crear más de 4 páginas de phishing en determinadas semanas! “Estas páginas no tienen todas el mismo propósito: algunas usurpan la página de creación y pago de la cuenta, mientras que otras usurpan la página de inicio de sesión de la cuenta”, especifica el especialista. Particulièrement sournois, les hackers réalisent également en parallèle des campagnes d'emails basés sur le modèle de ceux envoyés par Netflix à ses abonnés à l'occasion des sorties de nouvelles saisons de séries TV populaires, telles que La Casa de papel ou Black Mirror, por ejemplo. Vade Secure también alerta a los usuarios sobre correos electrónicos "falsos" de Netflix pidiéndoles que reactiven su cuenta. Ya sean operadores, bancos, organismos administrativos o servicios de streaming, hay que tener en cuenta que en el marco de la lucha contra el phishing, nunca se pide a los internautas que hagan clic en un enlace de un correo electrónico para pagar una factura, reactivar una cuenta, o actualizar la información de contacto.

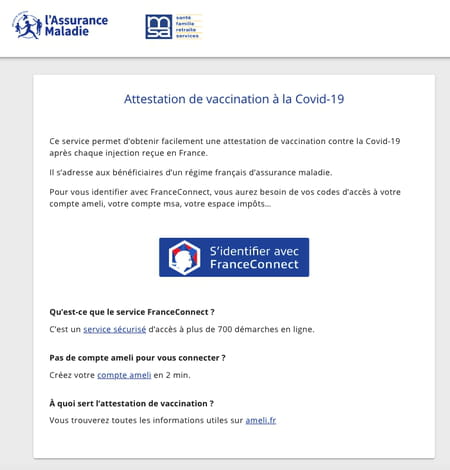

Página de creación de cuenta en Netflix. © VadeSecure.

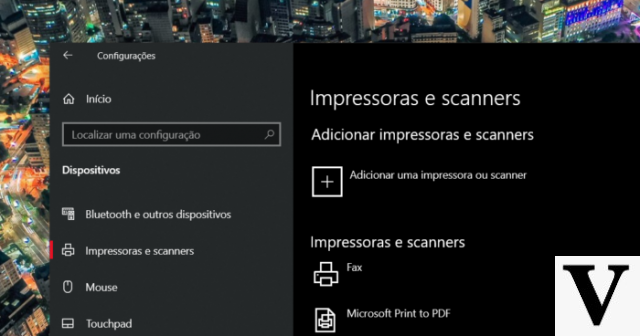

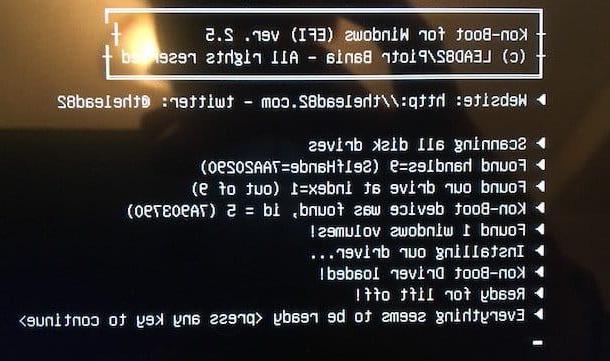

Paso 2: pirateo de cuentas a través de operadores de telecomunicaciones

Según Vade Secure, la segunda táctica utilizada por los piratas informáticos es hackear cuentas de Netflix suscritas a través de un operador de telecomunicaciones. “Pocos consumidores saben esto, pero ahora es posible crear una cuenta a través de su operador telefónico. En las 'opciones de suscripción', es posible encontrar una sección de 'socios' que incluye servicios de terceros bajo demanda”, explica*. -partir cuenta y luego revenderlo en el mercado negro sin el conocimiento de los suscriptores. Esta estafa funcionaría especialmente bien con las familias que tienen suscritos planes de telefonía móvil e Internet con el mismo operador y para quienes el aumento del precio de la suscripción de unos pocos euros al mes suele pasar desapercibido.

Por lo tanto, para evitar este tipo de sorpresas desagradables, es aconsejable revisar periódicamente los extractos de sus facturas. Los métodos utilizados para hackear un teléfono inteligente y suscribirse, en este caso, a una cuenta de un tercero sin el conocimiento de su propietario ahora son muy numerosos. Puede tratarse de una persona que accede al terminal durante unos instantes, una toma de control o una intrusión remota a través de una red Wi-Fi poco segura, una aplicación maliciosa, un phishing atrapado en los colores del operador, etc.

Oferta para suscribirse a una cuenta de Netflix del operador Bouygues Télécom. © VadeSecure.

Paso 3: defectos humanos

El tercer paso mencionado por Vade Secure puede hacerte sonreír, pero es mucho más frecuente de lo que piensas. Son cuentas dejadas en libre acceso en habitaciones de hotel, alquileres de AirBnB u otros. “Los principales servicios de vídeo bajo demanda ahora están integrados de forma nativa en los nuevos televisores conectados. Por lo tanto, no es raro encontrar este tipo de televisores en un hotel o alquiler de AirBnB. Un error común es no eliminar el acceso a su cuenta antes de salir de las instalaciones. Es común encontrar accesos olvidados en este tipo de equipos que permiten acceder al correo electrónico y al número de teléfono del usuario sin vigilancia”, concluye Sébastien Gest.

Los piratas informáticos explotan las cuentas de Netflix que quedan abiertas en los televisores conectados. © VadeSecure

Los errores humanos por desatención, descuido o desconocimiento de los riesgos de los usuarios de Internet siguen siendo las principales fallas explotadas por los hackers. En conclusión, se requiere vigilancia en todo momento para preservar la seguridad en el mundo digital...